Cep Telefonumuz Bizi Dinliyor mu? Gerçekler ve Komplo Teorileri

Cep Telefonumuzun bizi dinleyip dinlemediği konusu, hem teknik hem de sosyolojik açıdan sıkça tartışılır. İnsanlar için bu tartışma, kullanıcı gizliliğini koruyan uygulamalar geliştirirken veya üçüncü taraf SDK’ların ağ trafiğini incelerken doğrudan önem taşır. Aşağıda konunun teknik temelleri, yaygın yanlış anlamalar ve pratik test adımları ele alınacaktır.

Bu metin, özellikle web yöneticileri ve uygulama güvenliği ile ilgilenen profesyoneller için hazırlanmıştır. Hem mobil işletim sistemi mekanizmalarını hem de uygulama-etkileşimli veri akışlarını göz önüne alır. Amaç, komplo teorilerini teknik bakışla değerlendirmek ve uygulanabilir kontroller sunmaktır.

Telefonumuz Bizi Dinliyor mu? Gerçekler ve komplo teorilerinin çerçevesi

İddiaların büyük kısmı, kullanıcıların sözlü olarak konuştukları şeylerle hedeflenmiş reklamlar arasında anlık bağlantılar kurulduğunda başlar. Bu gözlemler genellikle korelasyon hatasına dayanır. Gerçek dünyada, telefonlar ve reklamcılık ekosistemi daha karmaşık bir veri katmanına sahiptir.

Arka planda çalışan hizmetler, mikrofon erişimi olmadan da pek çok bağlamsal sinyal üretebilir. Konum, uygulama kullanımı, arama geçmişi ve tarayıcı etkinlikleri reklam hedeflemede yüksek doğruluk sağlar. Bu nedenle, birçok gözlem teknik olarak “dinleme” yerine geniş veri füzyonuyla açıklanabilir.

Telefonlarda mikrofon izinleri, işletim sistemi politikaları ve gerçek erişim

Mobil işletim sistemleri mikrofon erişimini sıkı şekilde kontrol eder. Hem iOS hem Android, kullanıcı izni gerektirir ve arka plan kullanımına kısıtlamalar koyar. Bu, cep telefonları üzerinde yetkisiz ses akışını zorlaştırır.

Ancak uygulamalar kötü niyetli veya hatalı davranırsa, izinler verildikten sonra mikrofonu kullanabilirler. Bu nedenle, izin yönetimi ve zaman damgalı loglama webmasterlar için kritik önemdedir. İzinlerin hangi amaçla, ne süreyle verildiğini takip etmek gereklidir.

Uygulama izinlerinin denetlenmesi ve loglama

API çağrılarını ve izin isteklerini merkezi hale getirmek önemlidir. Uygulama içi loglar ve MDM/EMM çözümleri, hangi uygulamanın mikrofonu ne zaman kullandığını gösterir. Bu kayıtlar şüpheli etkinlikleri tespit etmek için temel sağlar.

Webmasterlar, sunucu tarafında gelen medya yüklerini ve telemetri trafiğini korele ederek anomalileri bulabilir. Ayrıca uygulama güncelleme notları ve üçüncü taraf SDK incelemeleri rutin kontrol süreçlerinin parçası olmalıdır.

Ses örnekleme, anahtar sözcük tetikleyicileri ve makine öğrenimi

Sesle tetikleme mekanizmaları genellikle cihaz üzerinde veya güvenli bir şekilde şifrelenmiş kanalda çalışır. “Hey Siri” veya “OK Google” gibi kelime tetikleyicileri düşük kaynak kullanımıyla yerel olarak işlenir. Bu yaklaşım, sürekli ham ses gönderimini ortadan kaldırır.

Ancak bazı SDK’lar anahtar sözcük yerine ham ses gönderip sunucuda işleme yapacak şekilde tasarlanabilir. Bu senaryoda ağ trafiğini izlemek ve TLS uçtan uca doğrulaması yapmak gerekir. Webmasterlar için güvenlik mühendisliği bu noktada devreye girer.

Veri toplama yöntemleri, ağ trafiği analizi ve gizlilik politikaları

Reklamcıların ve SDK sağlayıcılarının topladığı veriler genellikle üçüncü taraf kimlik eşleştirmesiyle zenginleştirilir. Bu, tek bir sözlü ifadenin dinlenmesinden daha güçlü sonuçlar verir. Bu sebeple reklam hedefleme beklenmedik derecede isabetli görünebilir.

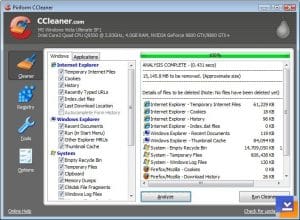

Webmasterlar, uygulama ve web sunucularının ağ trafiğini düzenli olarak analiz etmelidir. TLS trafiğinde anormallikler, beklenmeyen uç nokta çağrıları ve sık sık küçük paket gönderen arka plan servisleri şüphe uyandırır.

Pratik ağ inceleme adımları ve önleyici tedbirler

Aşağıdaki adımlar webmasterların hızlı kontrolleri için uygundur:

- APK/IPA içindeki SDK’ları ve izinleri analiz et.

- Güvenlik duvarı veya proxy ile uygulama trafiğini yakala ve uç nokta adreslerini doğrula.

- Telemetri ve logları zaman damgası ile korele et.

Bu adımlar, potansiyel gizlilik ihlallerini tespit etmek ve izole etmek için bir temel sağlar. Sürekli otomasyon ve uyarı sistemleri uygulandığında riskler daha hızlı yönetilir.

Komplo teorileri nereden kaynaklanıyor ve bunları nasıl test edebilirsiniz

Komplo teorileri genellikle kullanıcıların rasyonel olmayan bağlantılar kurmasından doğar. İnsan beyni örüntüleri eşleştirmeye meyillidir. Bu da cephedeki gözlemleri abartılmış bir algıya dönüştürebilir.

Analitik hataları, kısa veri örneklemesi ve bilginin doğrulanmaması teorilerin yayılmasını kolaylaştırır. Teknik testler ve şeffaf analizler, iddiaları çürütme veya doğrulama konusunda en sağlam yaklaşımdır.

Test yöntemleri ve kullanılabilecek araçlar

Deneyler için aşağıdaki araçlar uygundur:

- Wireshark veya tcpdump ile ağ trafiği yakalama.

- Statik analiz araçları ile uygulama paketlerini inceleme.

- Gerçek zamanlı log korelasyonu için SIEM çözümleri.

Bu araçlar, ses verisinin dışa aktarılıp aktarılmadığını ve hangi uç noktalara gönderildiğini gösterir. Gözlemlenen davranışlar kayıtlarla örtüşüyorsa iddialar güçlenir; aksi halde komplo teorileri muhtemelen yanlış çıkarımlardır.

Özet ve webmastera yönelik uygulanabilir çağrı

Özetle, telefonlar ve cep telefonları teknik olarak bizi dinleyebilir ancak bunun gerçekleşmesi için genellikle izinler, kötü niyetli kod veya yanlış yapılandırma gerekir. Çoğu hedeflenmiş reklam senaryosu, geniş veri kaynaklarının birleşimiyle açıklanır.

Webmasterlara öneri: uygulama izinlerini sıkı tutun, üçüncü taraf SDK’ları denetleyin ve ağ trafiğini düzenli olarak izleyin. Eğer şüpheli bir etkinlik tespit ederseniz, kayıtları toplayıp adım adım analiz yapın. Bu yaklaşım gizliliği korumanıza yardımcı olur ve komplo teorilerini teknik olarak değerlendirme şansı verir.